HSM ₽S

Категории: Системы практической безопасности

Модуль безопасности для систем платёжных карт (МБ СПК) выполнен в виде аппаратно-программного комплекса в единой конструкции, обеспечивающий уровень физической и логической защиты.

Модуль безопасности для систем платёжных карт (МБ СПК) выполнен в виде аппаратно-программного комплекса в единой конструкции, обеспечивающий уровень физической и логической защиты в соответствии с национальными «Требованиями к СКЗИ в платёжных устройствах с терминальным ядром, серверных компонентах платёжных систем (HSM модулях), платёжных картах и иных технических средствах информационной инфраструктуры платёжной системы, используемых при осуществлении переводов денежных средств, указанных в п. 2.20 положения БР от 09.06.12 г. №382-П» и требованиями PCI PTS HSM Modular Security Requirements 3.0.

МБ СПК предназначен для применения в Бэкенд системах банков и платёжных систем для обеспечения защиты персональных данных держателей карт в следующих процессах и механизмах систем платёжных карт:

- Инициализация платёжных карт при их производстве,

- Эмиссия платёжных карт, включая генерацию секретных величин, электрическую персонализацию и печать пин-конвертов,

- Авторизация платёжных транзакций,

- Эквайринг, обработка транзакций от платёжных устройств,

- 3D-Secure,

- Поддержку режима работы НСПК в качестве ОПКЦ,

- Генерация, смена, резервирование, экспорт локальных, зональных, терминальных, транспортных мастер ключей, которые используются в вышеперечисленных процессах.

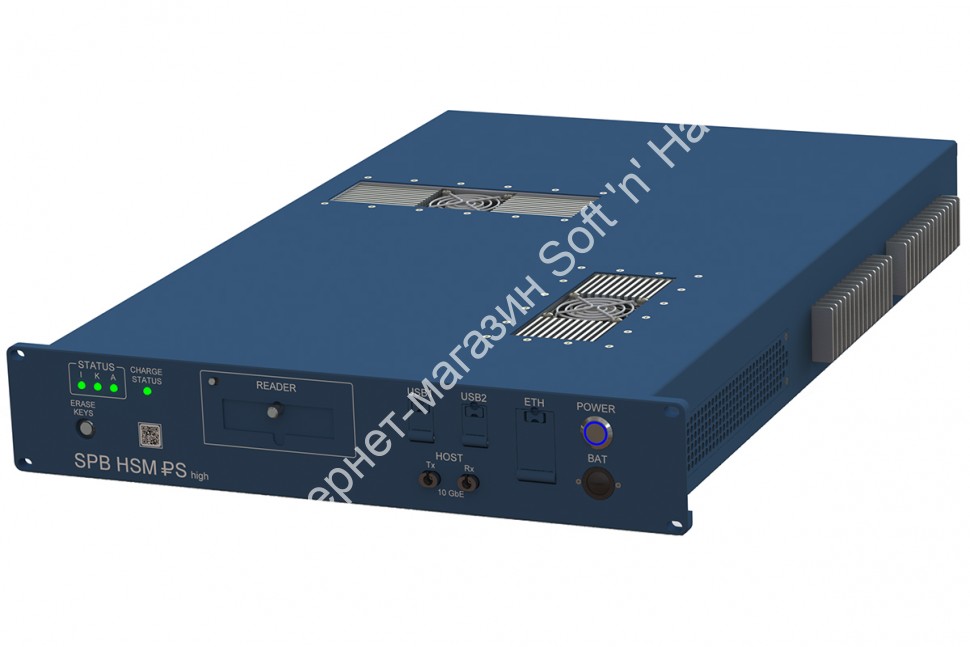

Конструктивно МБ СПК выполнен в виде моноблока форм-фактора 2U для установки в стандартную 19" стойку. Для защиты от несанкционированного подключения к неиспользуемым разъёмам на лицевой панели предусмотрены опечатываемые откидные крышки. Система охлаждения активная.

Структурно, в состав единой конструкции МБ СПК входят два блока: блок ввода-вывода и управления (ВВиУ) и криптоблок, соединённые оптическим интерфейсом Eth 10GbE.

Блок ВВиУ обеспечивает ввод-вывод и разбор формата команд, поступающих от прикладной HOST системы, взаимодействие с криптоблоком для выполнения критичных криптографических преобразований, а также предоставляет функции для удалённого управления устройством через защищённый TLS канал.

Криптоблок обеспечивает все операции по генерации, защищённому хранению, экспорту, созданию резервных локальных мастер ключей, а также расшифрование и зашифрование персональных данных владельцев карт (ключей, PIN, PIN блоков) на локальных мастер ключах.

МБ СПК (торговая марка SPB HSM PS) как аппаратная платформа выпускается в двух исполнениях:

1) High Рerformance (SPB HSM PS high) - производительность 40 000 tps и интерфейс подключения к HOST системе 10 GbE,

2) Base (SPB HSM PS base) - производительность 1000 tps и интерфейс подключения к HOST системе 1 GbE.

| Характеристика | Параметры |

| Интерфейс, протокол с HOST системой | 10 GbE, UDP, TCP/IP для МБ СПК HP (SPB HSM PS high) |

| 1 GbE, UDP, TCP/IP для МБ СПК Base (SPB HSM PS base) | |

| Производительность | 40 000 tps для МБ СПК HP (SPB HSM PS high) |

| 1 000 tps для МБ СПК Base (SPB HSM PS base) | |

| Производительность измеряется по методике, эквивалентной методике НСПК – число перешифрований ПИН-блока с одного зонального ключа на другой | |

| Интерфейс и протокол управления | 1 GbE в соответствии с ГОСТ Р 1323565.1.030-2018 «Использование российских криптографических алгоритмов в протоколе безопасности транспортного уровня TLS» |

| Лицензии | Три вида лицензий, доступных как для МБ СПК HP, так и для МБ СПК Base: - основная или Core, перечень команд с разбиением по функциональным блокам, - обеспечивающая совместимость или Legacy, - обеспечивающая совместимость с дополнительным набором или Legacy P3, (перечень команд предоставляется по запросу) |

| Международные криптографические алгоритмы и механизмы | Криптографические алгоритмы: DES/3DES – NIST FIPS 46-3 SP 800-67 и ISO 10116, AES – NIST FIPS 197, RSA – RFC 3447 NIST FIPS 186-4, SHA-1 – RFC 3174 и NIST FIPS 180-4, SHA-224, SHA-384, SHA-256, SHA-512 – ISO/IEC 10118-2 и NIST 180-4, MAC – ISO 9797 и NIST FIPS 198-1, HMAC – ISO/IEC 9797-2 Поддерживаемые механизмы: Global Platform v.2.2.1, EMV CPS 1.1, EMV3.1.1, EMV 4.1, EMV 4.3 (ARQC/ARPC/AAC), IDN, Union Pay (ARQC/ARPC), CVP/iCVP/CVP2, CVC/CVV/CVC3, PVV, MST, MasterCard CAP, CAVV, PIN Block (ISO 9564-1) – в том числе ISO-0, ISO-3, ISO-4, IBM 3624, ANSI X9-24 (DUKPT) |

| Российские криптографические алгоритмы (РКА) | блочный шифр «Кузнечик» ГОСТ Р 34.12-2015 в режимах ГОСТ Р 34.13-2015, хэш функция ГОСТ Р 34.11-2012 |

| Совместимость с банковским ПО | БПЦ – SmartVista, OpenWay – Way4, CompasPlus – TranzWare |

| Электропитание | 220 В, резервированное питание, два источника |

| Физическая безопасность | Конструкция, обеспечивающая защиту от НСД, использование различных систем обнаружения НСД и датчиков вскрытия – механические микропереключатели, акселерометр, датчик света/датчик объема |

| Методы генерации и защиты локальных мастер ключей | Совместное использование ФДСЧ и ПДСЧ для генерации, хранение в зашифрованном виде на РКА во внутренней памяти криптоблока, гарантированное стирание при обнаружении попытки НСД. При генерации используется вариантный метод и метод keyblock |

| Поддерживаемые форматы ключевых контейнеров для экспорта | ASC X9 TR-31-2018 (в том числе TR-31-TK26 MAGMA/KUZNECHIK), Thales Variant Scheme (ANSI X9.17), PKCS #1 v1.5, PKCS#1 v2.2 |

| Резервирование локальных мастер ключей | В виде компонент на смарт‑картах непосредственно из криптоблока с применением алгоритмических мер защиты от ПЭМИН |

| Защита от ПЭМИН | Соответствует классу КВ для СКЗИ, обеспечивается рядом конструктивных, схемотехнических и алгоритмических мер |

Планируемые сроки получения сертификата ФСБ России о соответствии требования к СКЗИ по классу КВ — 4-й квартал 2022 года.